Waarom MFA en zero trust zo belangrijk zijn voor je cybersecurity

Een sterke gegevensbeveiliging, daar zijn twee dingen voor nodig: techniek die op orde is en medewerkers die zich bewust zijn van de risico’s en valkuilen. In deze blog zoom ik in op de techniekkant. Ik leg uit hoe je het zero trust-model inzet om je gegevens sterk te beveiligen. En ik vertel welke rol multifactor authenticatie (MFA) hierin speelt.

Waarom is zero trust-security nodig?

Een zero trust-beveiligingsarchitectuur geeft alleen honderd procent geauthentiseerde gebruikers, applicaties en devices toegang tot jouw ict-omgeving. Dit klinkt misschien extreem, maar gezien de vele aanvallen die via vertrouwde verbindingen binnenkomen is het nodig. Denk bijvoorbeeld aan phishing. Bij deze vorm van internetfraude verleiden criminelen mensen tot het verstrekken van gevoelige informatie, zoals gebruikersnamen, wachtwoorden en financiële gegevens. Dit doen zij bijvoorbeeld via een e-mail.

Sinds de coronapandemie is het aantal cyberaanvallen vervijfvoudigd. Bovendien brengt het thuiswerken extra beveiligingsrisico’s met zich mee. Daarom is een zero trust-securitybeleid nu meer nodig dan ooit.

Kijktip: bekijk nu de on-demand webinar over het omgaan met securitydreigingen

Wat is precies de zero trust-aanpak?

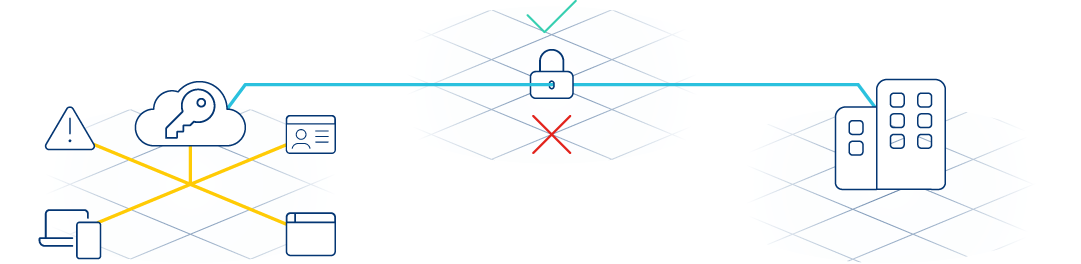

Het zero trust-model is een visie op security die ervan uitgaat dat je niets en niemand buiten én binnen je ict-omgeving zomaar kunt vertrouwen. ‘Never trust, always verify’, is het basisprincipe. Zero trust is dus geen technologie, maar een manier om naar security te kijken. Vanuit die denkwijze kun je een security-architectuur opbouwen die werkt volgens dit principe: de zero trust-architectuur.

Een zero trust-architectuur controleert continu de toegang van alle gebruikers, applicaties en apparaten tot jouw informatie. Bij elke inlogpoging checkt het beveiligingssysteem hun betrouwbaarheid en of zij mogen inloggen. Dit doet het systeem op basis van de rechten die je zelf toekent aan gebruikers, applicaties en apparaten.

Hoe pas je zero trust toe?

In de praktijk komt de zero trust-aanpak neer op het uitvoeren van de volgende drie stappen.

1. Controleer elke eindgebruiker met MFA

Het is belangrijk om gebruikers bij elke inlogpoging opnieuw te controleren: hebben zij volgens jouw rechtensysteem toegang tot het apparaat, de applicatie of de informatie waar zij bij proberen te komen? Dit controleer je met multifactor authenticatie:

- Eindgebruikers melden zich aan met hun gebruikersnaam en wachtwoord.

- Eindgebruikers moeten een tweede en soms zelfs derde stap voltooien om in de applicatie of data te komen.

Er zijn vele oplossingen voor de tweede en derde stap. Dit kan bijvoorbeeld een berichtje zijn naar een daarvoor geschikte app of het gebruik van een code.

Het instellen van een MFA is volgens Tom Abbing, CIO bij OGD een van de eerste en belangrijkste maatregelen om te overwegen als je je ict-beveiliging wilt aanpakken. En wil je nog meer veiligheid inbouwen? Overweeg dan eens te werken met een passwordless sign-in. Hierbij voer je het wachtwoord als gebruiker nog maar één keer in. Daarna log je in met biometrische gegevens, zoals gezichtsherkenning.

Lees hier hoe effectief MFA is en hoe je het als organisatie instelt.

2. Controleer het apparaat waarmee de eindgebruiker zich aanmeldt

Stel eisen aan het apparaat waarmee de eindgebruiker inlogt. En beperk toegang vanaf apparaten waar je niets of minder van weet dan van een apparaat dat in beheer is bij jouw organisatie. Zeg dan bijvoorbeeld: "Je kunt alleen met een beheerd apparaat bij de data komen."

Daarnaast is disk-encryptie essentieel. Zo kun je er in ieder geval vanuit gaan dat de data altijd beschermd is. Zelfs als het apparaat gestolen wordt. De disk is dan niet leesbaar.

3. Controleer de beveiliging van de informatie zelf

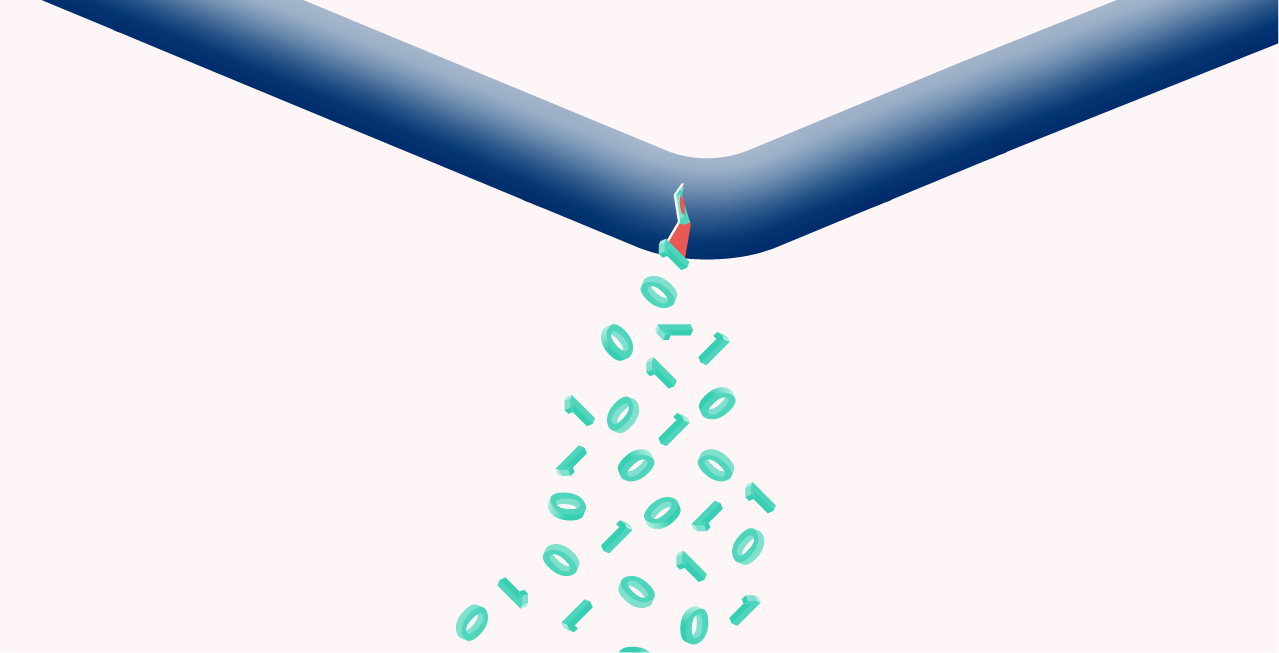

Beveilig de informatie zelf ook door deze te labelen. Plak er bijvoorbeeld een label op als ´vertrouwelijk´. Aan elk label ken je specifieke voorwaarden en restricties toe. Zo zorg je ervoor dat een document met het label vertrouwelijk alleen met bepaalde mensen gedeeld kan worden. Op deze manier beperk je de mogelijkheid van een datalek.

Zet data daarnaast alleen lokaal als dat per se noodzakelijk is. Berg data zoveel mogelijk op in de systemen die daarvoor bedoeld zijn. Je kunt bijvoorbeeld gebruikmaken van Citrix-sessies. Dan houd je de bedrijfsdata binnen de sessie en verlaat je data de sessie niet zomaar.

Een sterke cybersecurity met zero trust en MFA

Cyberaanvallen zijn helaas aan de orde van de dag. Daarom is het belangrijk dat je zicht hebt op zowel de techniekkant als de manier waarop jouw mensen omgaan met data. Wanneer je MFA samen met het zero trust-model implementeert zet je een cruciale stap in het voorkomen van een datalek. Wil je weten hoe je de beveiliging van je gegevens verder aanpakt? Lees dan het beveiligingsadvies van onze CIO Tom Abbing in deze blog over het beveiligen van je bedrijfsinformatie.

En ook in deze blogs lees je meer over het sterk beveiligen van je bedrijfsgegevens:

Misschien vind je dit leuk

Anderen hebben deze artikelen gelezen

Cybersecurity: hoe je een datalek voorkomt

MFA: is het effectief en hoe stel je het in?