Cybersecurity: hoe je een datalek voorkomt

Datalekken, hacks, ransomware-aanvallen en persoonsgegevens op straat: bijna dagelijks lees je in het nieuws over cybersecurity-incidenten. Is het tegenwoordig dan zo makkelijk voor cybercriminelen om bedrijfsdata te stelen? Of nemen organisaties niet voldoende maatregelen om datalekken te voorkomen?

Cybercrimelen worden steeds beter in grootschalige aanvallen. Daarnaast krijgt cybersecurity vaak niet genoeg prioriteit. Daarom willen we je helpen om de juiste stappen te zetten richting een sterke beveiliging. Een datalek voorkom je door:

- de basis op orde te hebben;

- je data te beschermen en te voldoen aan de AVG;

- medewerkers op te leiden;

- je voor te bereiden op een security incident.

Stap 1: Cybersecurity - de basis op orde

Stap 2: Bescherm je data en voldoe aan de AVG

Maak data onbruikbaar voor derden

Verwijder gegevens die niet meer nodig zijn

Stap 4: Voorbereid op een security incident

Stap 1: Cybersecurity - de basis op orde

Het spreekt voor zich dat je de basis van je cybersecurity op orde moet hebben om een datalek te voorkomen. Je maakt het hackers wel erg makkelijk als je hier steken laat vallen. Wat verstaan we onder ‘goede security’? Dan kun je denken aan:

- standaardmaatregelen;

- geavanceerde maatregelen;

- toegangscontrole en encryptie;

- reguliere checks.

Standaardmaatregelen

Ik zie de volgende maatregelen als standaardmaatregelen:

- firewalls en antivirus;

- het up-to-date houden van software en besturingssysteem.

Hierbij is het belangrijk dat je oudere systemen goed beveiligt en updates en patches zo snel mogelijk installeert.

Geavanceerde maatregelen

- DLP-software;

- Monitoring en logfiles: Security Information and Event Management (SIEM).

Met DataLossPrevention-software (DLP-software) spoor je beveiligingsinbreuken op en voorkom je zo datalekken. In tegenstelling tot andere monitoringtools richt DLP-software zich specifiek op jouw gevoelige data.

Een SIEM-systeem zet je in om alerts te krijgen van verdachte events. Het systeem brengt meerdere monitoring- en logging-bronnen bij elkaar en weet daardoor wat normaal is en wat niet. Wanneer er iets ongebruikelijks gebeurt, krijg je hier meteen melding van. Denk aan een gebruiker die het ene moment in Rotterdam werkt en twee minuten later vanuit Egypte inlogt. Deze ‘impossible travel’ is misschien te verklaren, maar kan ook een hackpoging zijn. Met een SIEM ben je realtime op de hoogte en kun je ingrijpen.

Toegangscontrole en encryptie

- apparaten in beheer;

- disk encryptie;

- multi-factor authentication (MFA) of passwordless authentication;

- fysieke toegangscontrole.

Je wilt weten met welk apparaat een gebruiker inlogt. Daarom stel je eisen aan de apparaten waarmee een medewerker toegang krijgt tot de data: deze moet in beheer zijn van de organisatie en hiervan is de disk ‘encrypted’.

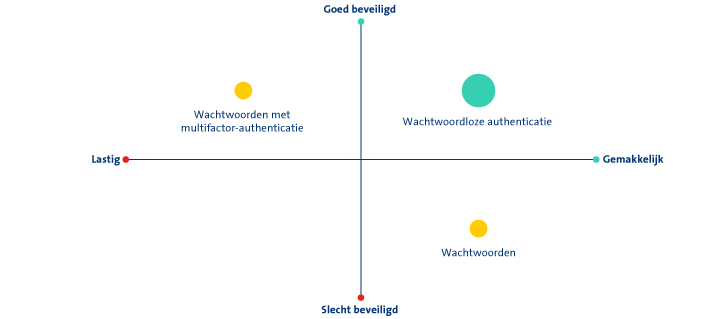

Ook wil je weten wie je bedrijfsdata inziet, dus moeten je medewerkers inloggen. Omdat alleen een simpel wachtwoord te makkelijk te kraken is, stel je MFA in. Hiermee controleer je of de gebruiker inderdaad toegang heeft tot je data. Volgens onze CIO Tom Abbing is MFA een van de eerste maatregelen om te overwegen als je je ict-beveiliging wilt aanpakken. In zijn blogpost Hoe zorg je dat je bedrijfsinformatie goed beveiligd is? lees je meer over toegangscontrole en encryptie.

Wil je nog een stapje verder gaan? Overweeg dan wachtwoordloze authenticatie. Dit is minstens zo veilig en daarnaast gebruiksvriendelijker. Gebruikers hoeven geen extra stap te doorlopen en geen wachtwoorden te onthouden. In combinatie met Windows Hello kunnen je medewerkers zelfs inloggen met een vingerafdruk of gezichtsscan.

Vergeet daarnaast ook fysieke toegangscontrole niet! Vanzelfsprekend wil je niet iedereen toegang geven tot je werkplekken of serverruimte.

"MFA is een van de eerste maatregelen om te overwegen als je je ict-beveiliging wilt aanpakken." - Tom Abbing | CIO

Reguliere checks

Goede cybersecurity betekent ook regelmatig je security testen. Dit kun je zelf doen of door een externe partij laten doen.

- risicoanalyse;

- pentesten;

- informatiebeveiligingsbeleid updaten.

Een risicoanalyse is eigenlijk de eerste stap wanneer je de cybersecurity van jouw organisatie wilt verbeteren. Hiermee achterhaal je wat voor jouw bedrijf de grootste beveiligingsrisico’s zijn en welke impact ze hebben. Je informatiebeveiliging kun je aan de hand van deze analyse goed afstemmen, omdat je nu weet waar een beveiligingsinbreuk de meeste impact zou hebben. Zo achterhaal je bijvoorbeeld dat een van je HR-systemen niet goede beveiligd is en kun je daar meteen actie op ondernemen.

Een risicoanalyse doe je het liefst één keer in het jaar. Daarnaast is het verstandig om je informatiebeveiliging regelmatig te testen, bijvoorbeeld met een jaarlijkse pentest. Ook daarmee controleer je de beveiliging op zwakke punten, dit keer door met toestemming te ‘hacken’ (als ongeautoriseerd persoon binnenkomen). Zo versturen wij bij OGD onze eigen phishing e-mails.

Stap 2: Bescherm je data en voldoe aan de AVG

Naast alle gangbare maatregelen die ik hiervoor noemde, wil je extra aandacht besteden aan je data. Welke data is belangrijk voor jouw organisatie en wil je dus extra beschermen? Met onderstaande stappen verklein je de kans dat een cybercrimineel op interessante data stuit. Daarnaast voldoe je hiermee ook aan de AVG (lees hier welke voordelen dat met zich meebrengt!).

- verzamel zo min mogelijk data;

- classificeer en bescherm data;

- maak data onbruikbaar voor derden;

- verwijder gegevens die niet meer nodig zijn.

Dataminimalisatie

Dataminimalisatie betekent simpelweg dat je zo min mogelijk data verzamelt. Je slaat dus alleen gegevens op die je echt nodig hebt. In onze whitepaper ict-trends 2021 lees je meer over dataminimalisatie.

Classificeer en bescherm data

Het doel is om de belangrijkste data binnen je organisatie het beste te beschermen. Maar om dit te doen, moet je eerst weten welke data dan belangrijk is. Ga dus al je bedrijfsdata langs en bepaal hoe belangrijk de data is. Hiervoor kun je de BIV-codering gebruiken.

Met de BIV-codering kijk je naar het belang van de beschikbaarheid, integriteit en vertrouwelijkheid van de informatie. Hoe belangrijk is het dat deze informatie beschikbaar en betrouwbaar is en niet in de handen van derden valt? Op basis van de BIV-codering stel je beveiligingsmaatregelen in, zoals de encryptie van gevoelige data. Op die manier bescherm je jouw belangrijkste data het beste. Lees hier meer over de BIV-codering.

Maak data onbruikbaar voor derden

De kans op een datalek verklein je niet alleen door indringers buiten te houden. Door data onbruikbaar te maken voor derden maak je de buit een stuk minder aantrekkelijk. Hiervoor gebruik je:

- datapseudonimisatie

- datasegmentatie

- data masking

Met deze technieken is de data niet meer bruikbaar voor een hacker omdat je het onder een pseudoniem opslaat, één dataset splitst en op verschillende plekken opslaat, of de inhoud van de dataset niet laat zien (maar bijvoorbeeld alleen een verwijzing).

“Zet niet te veel data bij elkaar. Een verwijzing of een gecodeerde versie van een dataset is vaak al voldoende”- Rik van Berendonk | technisch directeur

Verwijder gegevens die niet meer nodig zijn

Het klinkt zo simpel: je verwijdert gegevens die je niet meer nodig hebt. Toch gebeurt dit niet altijd. Het is daarom belangrijk om, wanneer het kan, een einddatum te koppelen aan een dataset. Stel bijvoorbeeld een regel in dat het systeem inactieve persoonsgegevens één jaar later verwijdert. En houd periodieke controles waarbij je onnodige gegevens verwijdert.

Stap 3: Medewerkers opleiden

Het opleiden van medewerkers is eigenlijk de belangrijkste stap in het voorkomen van datalekken. Je kunt namelijk nog zo’n solide cybersecurity hebben, als een medewerker bewust of onbewust gegevens doorstuurt, heb je alsnog een datalek.

“De mens is de zwakste schakel in je beveiliging. Investeer dus in security awareness” - Wim Setz, security officer

Het komt vaak voor dat medewerkers zorgen voor een datalek. Dat kan door nalatigheid zijn. Medewerkers gebruiken bijvoorbeeld gratis diensten om bestanden te delen of sturen gevoelige gegevens door naar hun privé-email. De gegevens gaan dan buiten jouw netwerk waardoor je er geen grip meer op hebt.

Een andere veelvoorkomende oorzaak van datalekken is social engineering. Een medewerker gaat in op een phishingmail of laat een onbevoegde binnen. Via deze route kan je organisatie slachtoffer worden van datalekken of ransomware, waardoor je niet meer bij je bedrijfsdata kunt.

Om zulke scenario’s te voorkomen:

- stel je een securitybeleid op;

- zorg je voor security awareness;

- beperk je de rechten van medewerkers.

Het hebben van een securitybeleid is belangrijk, maar nog belangrijker is de security awareness van jouw medewerkers. Medewerkers moeten op de hoogte zijn van het securitybeleid en waarom het belangrijk is, zodat ze zich er ook aan houden. Geef daarom trainingen en opfriscursussen en communiceer over cybersecurity. Lees ook Vertrouw jij je medewerkers nog? voor meer tips en ideeën rondom security awareness.

Mensen maken fouten, dus je gaat ervan uit dat een medewerker een keer nalatig is of foutief iets verwijderd. Of misschien zelfs gehackt wordt. Om de impact van zulke datalekken te verkleinen, beperk je de rechten van je medewerkers. Je medewerkers kunnen gevoelige data niet lekken, als ze er niet bij kunnen. Geef je medewerkers dus alleen de minimale rechten die ze nodig hebben om hun werk uit te voeren.

Je kunt hiervoor ‘rolgebaseerde toegang’ gebruiken. Op basis van zijn of haar functie en eventueel andere criteria, wijs je een medewerker een gebruikersrol toe. Aan deze rol hang je bepaalde rechten. Zo kan de medewerker alleen bij de systemen en gegevens die hij of zij nodig heeft om zijn rol uit te voeren.

Stap 4: Voorbereid op een security incident

Ook als je alle mogelijke cybersecurity-maatregelen neemt, krijg je vroeg of laat te maken met een security incident. Dit kan van alles zijn: een hacker die je netwerk probeert binnen te dringen, een cybercrimineel die phishingmails verstuurt of zelfs een onbevoegde die fysiek toegang probeert te krijgen tot jouw pand(en). Door goed voorbereid te zijn op een security incident kun je een datalek alsnog voorkomen of in omvang verkleinen. Hoe je dit doet? Stel procedures op voor zoveel mogelijk scenario’s, zodat je medewerkers meteen in actie kunnen komen bij een security incident. Security officer Wim Setz vertelt in deze blogpost meer over de voorbereiding op een security incident.

Datalekken voorkomen is niet onmogelijk

Je cybersecurity zal nooit waterdicht zijn, maar gelukkig zijn datalekken vaak te voorkomen. Je hoeft ook geen grote uitgaven te doen om je informatiebeveiliging te verbeteren. Met kleine verbeteringen, zoals het instellen van MFA of het beperken van de rechten van je medewerkers, zet je al grote stappen in het buitenhouden van indringers. Wil je meer weten over cybersecurity en het voorkomen van datalekken? Bekijk dan de webinar on demand van security officer Wim Setz. Of lees de volgende blogposts:

- Hoe zorg je dat je bedrijfsinformatie goed beveiligd is? (CIO Tom Abbing)

- Cybersecurity: Vertrouw jij je medewerkers nog?

- MFA: hoe stel je het in?

- Capitoolbestorming: wat doe je na een security incident?

Misschien vind je dit leuk

Anderen hebben deze artikelen gelezen

Hoe kan ik mijn informatiebeveiliging verbeteren?

Waarom MFA en zero trust zo belangrijk zijn voor je cybersecurity